Простые методы обфускации и выполнения в памяти для создания простых FUD-стагеров На протяжении многих лет я неоднократно обсуждал с коллегами способы…

На протяжении многих лет я неоднократно обсуждал с коллегами способы обхода EDR в контексте полностью незаметного (FUD) кода. На мой взгляд, идеального универсального подхода к решению проблемы FUD не существует. Особенно с учетом того, что в большинство современных решений EDR интегрированы технологии машинного обучения (ML) и искусственного интеллекта (AI), подход к FUD приходится корректировать по ходу работы.

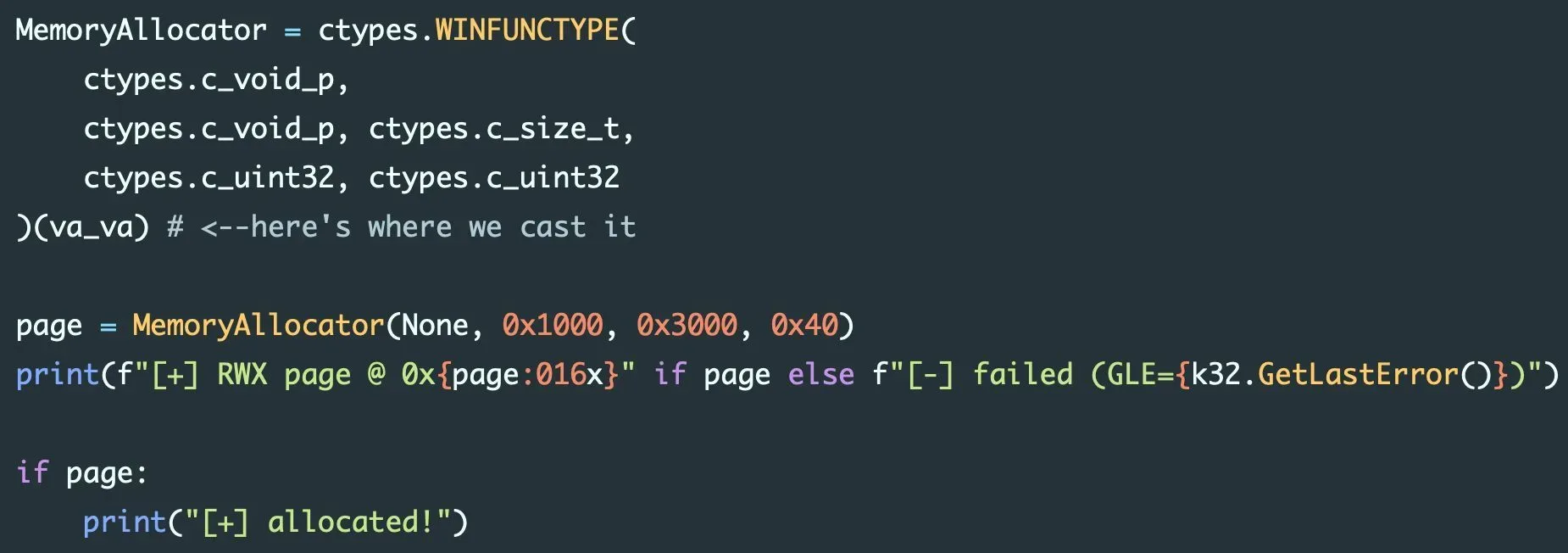

Я скажу, что искренне верю: языки типа интерпретаторов скриптов, такие как Python, Ruby, Perl и даже PHP, являются отличными кандидатами для удовлетворения этой потребности. Языки скриптов не подвергаются тщательному анализу по сравнению с компилируемым (исполняемым PE) кодом. Уже слышу, как недовольные ребята из Offsec ставят под сомнение мою логику, ведь они бесчисленное количество раз пытались превратить свой код на PowerShell и JavaScript/VBScript в код, достойный FUD. Я понимаю вас и согласен с вами. Ведь не существует универсального решения, верно? Powershell, хотя и является языком типа интерпретатора скриптов, настолько часто злоупотребляется злоумышленниками, что справиться с FUD невероятно сложно из-за его широкого использования в вредоносных кампаниях, но это, конечно, не невозможно. Приступим!

https://g3tsyst3m.com/fud/Creative-approaches-to-coding-FUD-Stagers/

👉 @thehaking